Ameazas na rede para os menores

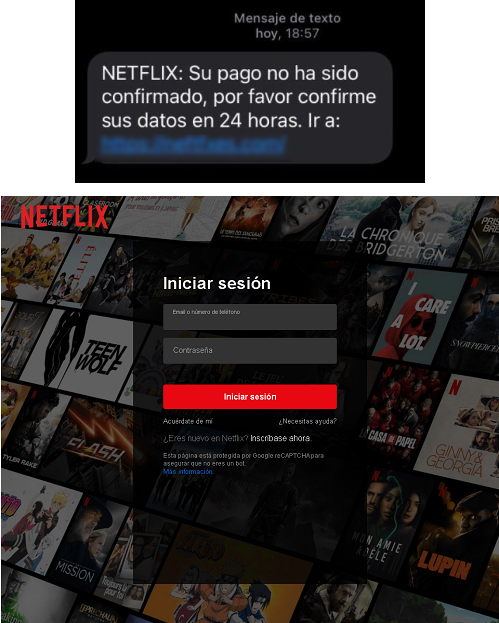

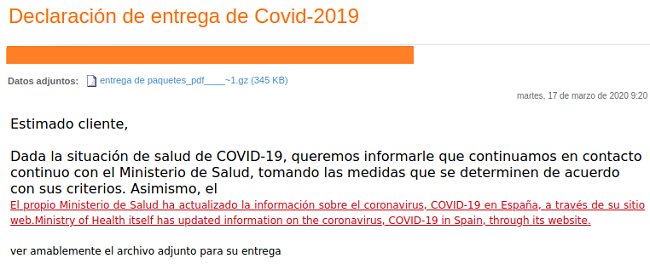

Existen riscos relacionados coa propia seguridade dos dispositivos tecnolóxicos que utilizan e a información que almacenan neles con distintos formatos como fotos, gravacións, audios, memes etc.

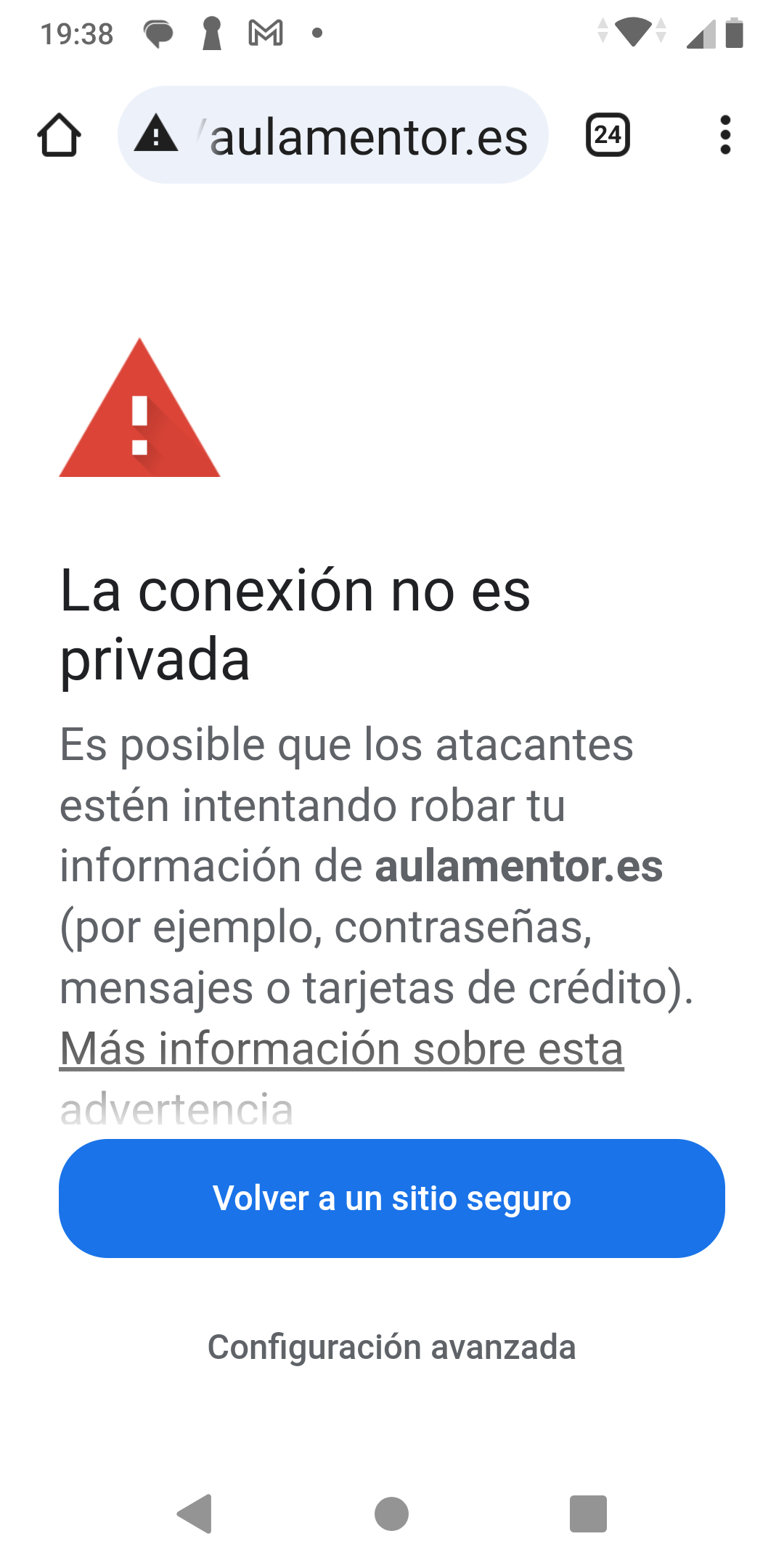

Como docentes, hai que promover o coñecemento sobre as ameazas que existen na Rede, e fomentar entre o alumnado e o profesorado comportamentos e actitudes positivas, como configuracións das opcións de seguridade dispoñibles nos sistemas operativos e as aplicacións. Con iso, estaremos a aproveitar ao máximo as oportunidades da tecnoloxía, á vez que adquirimos unha preparación que nos será de gran utilidade á hora de aplicar a ciberseguridade no noso labor docentes.

Neste sentido, antes de realizar calquera actuación coa tecnoloxía, deberemos ter presente as políticas, normativas e protocolos de centro para asegurar o cumprimento duns niveis de seguridade e privacidade establecidos polo centro ou a administración educativa.

Ao falar dos riscos relacionados coa seguridade da internet e a tecnoloxía, debemos contemplar as seguintes situacións que veremos a continuación.