|

Topoloxia I Topoloxia I |

|

|

Topoloxia II Topoloxia II |

|

|

Topoloxia III Topoloxia III |

|

|

Topoloxia IV Topoloxia IV |

|

|

Topoloxia V Topoloxia V |

|

|

| UD1: Conceptos Básicos e Adopción de Pautas de Seguridade Informática |

Principios Básicos da Seguridade da Información Principios Básicos da Seguridade da Información |

|

|

Confidencialidade, Integridade e Dispoñibilidade Confidencialidade, Integridade e Dispoñibilidade |

- Confidencialidade, Integridade, Dispoñibilidade e Non Repudio

- Seguridade Física e Seguridade Lóxica

- Vulnerabilidades, Ameazas e Ataques

|

|

Seguridade Activa e Seguridade Pasiva Seguridade Activa e Seguridade Pasiva |

- Concepto de Seguridade Activa

- Tecnoloxías: Firewalls, IDS/IDPS, SIEM, Antimalware, Actualizacións, Autenticación

- Concepto de Seguridade Pasiva

- Tecnoloxías: Cifrado, Backups, Controis de acceso físico, Segmentación da rede, Políticas de Contrasinais, "hardening" de sistemas (bastión)

|

|

Introdución ao Análise Forense Introdución ao Análise Forense |

|

|

Análise Forense Análise Forense |

- Definicións:

- Informe Pericial

- Evidencia Dixital

- Análise Forense

- Metodoloxía e Boas Prácticas

- Plan de Adquisición

- Cadea de Custodia

- Documentación

- Requisitos da evidencia dixital

- Normativa

|

|

Pentesting Pentesting |

|

|

Sistemas de Xestión da Seguridade da Información, Auditorías e Plans de Continxencias Sistemas de Xestión da Seguridade da Información, Auditorías e Plans de Continxencias |

- Os Sistemas de Xestión da Seguridade da Información

- Auditorías de Seguridade: Fases

- Contrato e información xeral sobre os sistemas. Clasificación da información

- Recoleccion de datos (footprinting, fingerprinting)

- Análise de Vulnerabilidades (Pentesting) e clasificación

- Xeración de informe

- Establecemento de políticas de seguridade

- Plan de Continxencias

|

|

SQL Injection SQL Injection |

|

|

XSS XSS |

|

|

CSRF CSRF |

|

|

| UD2: Introdución a Virtualización |

Introdución á Virtualización Introdución á Virtualización |

|

|

Activacion de HyperV Activacion de HyperV |

|

|

Creación de VM Hyper--V Creación de VM Hyper--V |

|

|

Plantilla de LXC Plantilla de LXC |

Esta e a plantilla que utiliza debian para a creación dos contedores, e a base sobre a que se crearán con lxc-create |

|

Configuración xeral dun contedor LXC Configuración xeral dun contedor LXC |

Esta configuración corresponde a un container con 2 tarxetas de rede conectadas a dúas pontes (internet-br e lxc) con límites de uso de RAM de de CPU |

|

Docker (Documento Completo) Docker (Documento Completo) |

|

|

Docker Xestión de Contedores Docker Xestión de Contedores |

|

|

Instalación de Docker Instalación de Docker |

Video de instalación de docker

Es texto, podes cortar e pegar |

|

Os Elementos de Docker Os Elementos de Docker |

Os principais elementos de Docker

E texto, podes copiar e pegar |

|

Docker Xestión de Imaxes Docker Xestión de Imaxes |

|

|

Docker Xestión de Redes Docker Xestión de Redes |

|

|

Docker Xestion de Volumes Docker Xestion de Volumes |

|

|

Docker Dockerfile Docker Dockerfile |

|

|

Docker Creación de Servizo Docker Creación de Servizo |

|

|

Docker Docker Compose Docker Docker Compose |

|

|

Virtualización da Rede Virtualización da Rede |

- Bridges (ip e brctl)

- Veth Pairs

- VLAN

- VXLAN

- VPN

- OpenVSwitch

- As SDN (Software Defined Networks)

|

|

| UD3: Mecanismos de Cifrado e Firma Dixital |

UD3 - I - Criptografía e Cifrado UD3 - I - Criptografía e Cifrado |

|

|

UD3 - II - Cifrado Asimétrico UD3 - II - Cifrado Asimétrico |

|

|

UD3 - Exemplos Prácticos UD3 - Exemplos Prácticos |

|

|

Cifrado de carpetas con encFS baixo Linux Cifrado de carpetas con encFS baixo Linux |

Cifrado de carpeta on EncFS |

|

Cifrado de disco con cryptsetup Cifrado de disco con cryptsetup |

Empregaremos dm-crypt e cryptsetup para almacenar información codificada baixo Linux |

|

| UD4: Autenticación e Autorización |

UD3 - I - Identificación-Autenticación-Autorización UD3 - I - Identificación-Autenticación-Autorización |

|

|

UD3 - II - Servizos de Directorio UD3 - II - Servizos de Directorio |

|

|

UD3 - III - Xestión da Autorización UD3 - III - Xestión da Autorización |

|

|

UD3 - IV Autorización e Control de Acceso UD3 - IV Autorización e Control de Acceso |

|

|

UD3 - Exemplos Prácticos UD3 - Exemplos Prácticos |

|

|

Setting up Samba as an Active Directory Domain Controller - SambaWiki Setting up Samba as an Active Directory Domain Controller - SambaWiki |

|

|

Instalación dun Controlador de Dominio SAMBA 4 Instalación dun Controlador de Dominio SAMBA 4 |

OLLO, antes do provisionamento asegurádevos de que en /etc/nsswitch.conf non teñades winbind entraría nun bucle de provisionamento en non sairía.

|

|

Instalación cliente Dominio SAMBA4 Instalación cliente Dominio SAMBA4 |

|

|

Activación RSAT Windows 11 Activación RSAT Windows 11 |

|

|

Creacion de Usuario dende RSAT Creacion de Usuario dende RSAT |

|

|

| UD5: Seguridade Perimetral: Firewalls e Acceso Remoto |

Seguridade Perimetral Seguridade Perimetral |

|

|

Presentación Firewalls Presentación Firewalls |

|

|

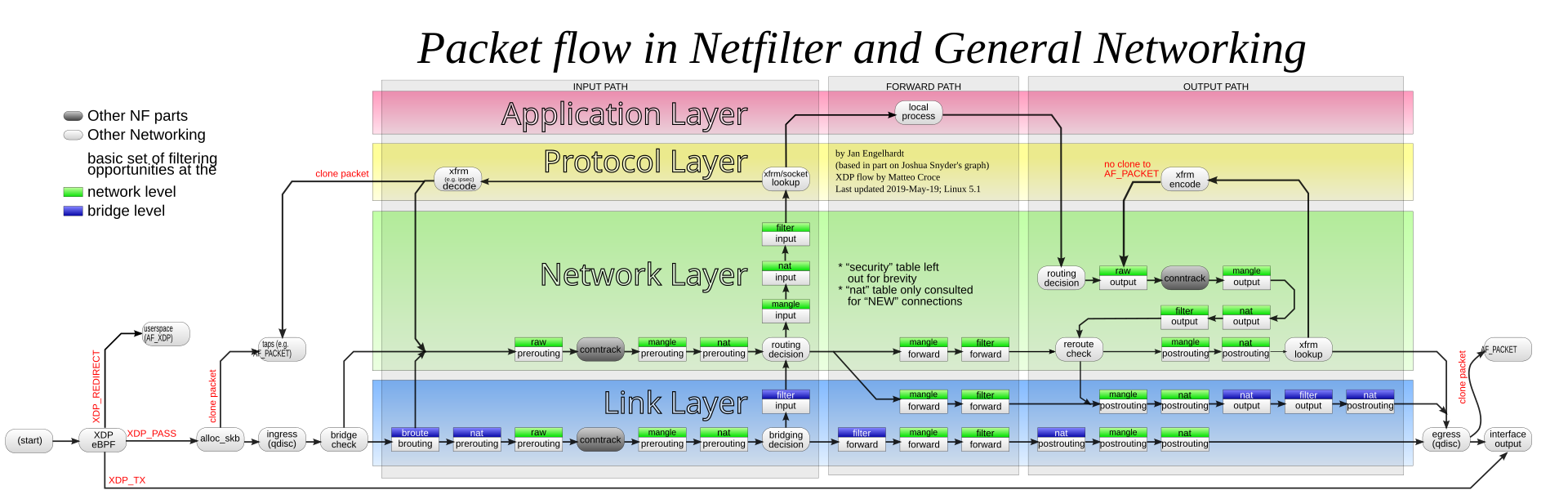

Presentación Netfilter Presentación Netfilter |

|

|

Fluxo de paquetes en netfilter Fluxo de paquetes en netfilter |

|